Kali 包含数百种针对各种信息安全任务精心设计的工具

什么是 Kali Linux?

Kali Linux 是 Linux 的一个安全发行版,源自 Debian,专为计算机取证和高级渗透测试而设计。它由 Offensive Security 的 Mati Aharoni 和 Devon Kearns 通过重写 BackTrack 开发而成。 Kali Linux 包含数百种针对各种信息安全任务精心设计的工具,例如渗透测试、安全研究、计算机取证和逆向工程。

BackTrack 是他们之前的信息安全 Opera系统。第一次迭代 Kali Linux Kali 1.0.0 于 2013 年 XNUMX 月推出。Offensive Security 目前资助并支持 Kalin Linux。如果您今天访问 Kali 的网站(www.kali.org),你会看到一条大横幅,上面写着:“这是我们迄今为止最先进的渗透测试发行版。”这是一个非常大胆的声明,具有讽刺意味的是,它还没有被证明是错误的。

Kali Linux 有超过 600 个预装的渗透测试应用程序可供探索。每个程序都有其独特的灵活性和用例。 Kali Linux 很好地将这些有用的实用程序分为以下几类:

信息收集

漏洞分析

无线攻击

Web应用程序

开发工具

压力测试

取证工具

嗅探和欺骗

密码攻击

维护访问权限

磁逆向工程

报告工具

硬件黑客

谁使用 Kali Linux 为什么?

Kali Linux 确实是一个独特的操作系统,因为它是少数几个好人和坏人都公开使用的平台之一。安全管理员和黑帽黑客都广泛使用这个操作系统。一个用于检测和防止安全漏洞,另一个用于识别并可能利用安全漏洞。操作系统上配置和预安装的工具数量使得 Kali Linux 任何安全专业人员工具箱中的瑞士军刀。

使用 Kali Linux

安全管理员 – 安全管理员负责保护其机构的信息和数据。他们使用 Kali Linux 审查他们的环境并确保没有容易发现的漏洞。

网络管理员 – 网络管理员负责维护高效、安全的网络。他们使用 Kali Linux 审计他们的网络。例如, Kali Linux 具有检测恶意接入点的能力。

网络 Architects – 网络 Archi负责设计安全的网络环境。他们利用 Kali Linux 审核他们的初始设计并确保没有遗漏任何内容或配置错误。

渗透测试员 – 渗透测试员,利用 Kali Linux 审计环境并对他们受雇审查的公司环境进行侦察。

CISO – CISO 或首席信息安全官,使用 Kali Linux 对其环境进行内部审计,发现是否已实施任何新的应用程序或恶意配置。

法医工程师 – Kali Linux 拥有“取证模式”,允许取证工程师在某些情况下执行数据发现和恢复。

白帽黑客 – 白帽黑客,类似于渗透测试人员使用的 Kali Linux 审计并发现环境中可能存在的漏洞。

黑帽黑客 – 黑帽黑客,利用 Kali Linux 发现并利用漏洞。 Kali Linux 还有许多社会工程师应用程序,黑帽黑客可以利用这些应用程序来攻击组织或个人。

灰帽黑客 – 灰帽黑客介于白帽黑客和黑帽黑客之间。他们会利用 Kali Linux 方法和上面列出的两种相同。

计算机爱好者——计算机爱好者是一个非常通用的术语,但任何有兴趣进一步了解网络或计算机的人都可以使用 Kali Linux 了解有关信息技术、网络和常见漏洞的更多信息。

Kali Linux 安装方式

Kali Linux 可以使用以下方法安装:

跑步方式 Kali Linux:

直接在 PC、笔记本电脑上 – 利用 Kali ISO 映像, Kali Linux 可以直接安装到 PC 或笔记本电脑上。如果您有备用 PC 并且熟悉 Kali Linux。此外,如果您计划或进行任何接入点测试,安装 Kali Linux 建议直接连接到支持Wi-Fi的笔记本电脑上。

虚拟化(VMware、 Hyper-V, Oracle VirtualBox、Citrix)– Kali Linux 支持大多数知名的虚拟机管理程序,并且可以轻松转换为最流行的虚拟机管理程序。预配置的映像可从以下位置下载 https://www.kali.org/或者可以使用 ISO 手动将操作系统安装到首选的虚拟机管理程序中。

云 (Amazon AWS, Microsoft Azure) – 鉴于 Kali Linux,AWS 和 Azure 提供图像 Kali Linux.

USB 启动盘 – 利用 Kali Linux的 ISO,可以创建启动盘来运行 Kali Linux 在没有实际安装的情况下或出于取证目的。

Windows 10(应用程序)—— Kali Linux 现在可以在本地运行 Windows 10,通过命令行。由于仍处于测试模式,因此并非所有功能都可用。

Mac(双启动或单启动) – Kali Linux 可以安装在 Mac 上,作为辅助操作系统或主操作系统。 Parallels 或者可以利用 Mac 的启动功能来配置此设置。

如何安装 Kali Linux 使用虚拟 Box

以下是安装步骤 Kali Linux 使用虚拟 Box 以及如何使用 Kali Linux:

最简单且最广泛使用的方法是安装 Kali Linux 并从运行 Oracle“ VirtualBox.

此方法允许您继续使用现有硬件,同时尝试丰富的功能 Kali Linux 在完全隔离的环境中。最棒的是一切都是免费的。 Kali Linux 和 Oracle VirtualBox 可免费使用。这 Kali Linux 本教程假设您已经安装 Oracle“ VirtualBox 在您的系统上并通过 Bios 启用 64 位虚拟化。

步骤1) 在MyCAD中点击 软件更新 https://www.kali.org/downloads/

这将下载一个 OVA 图像,可以将其导入 VirtualBox

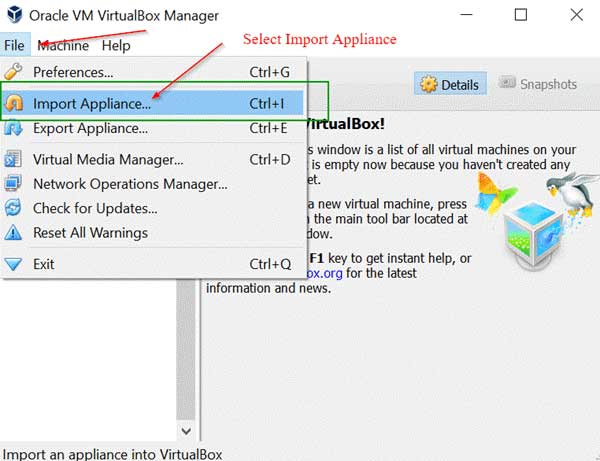

步骤2) 打开 Oracle VirtualBox 应用程序,然后从文件菜单中选择导入设备

文件菜单 -> 导入设备

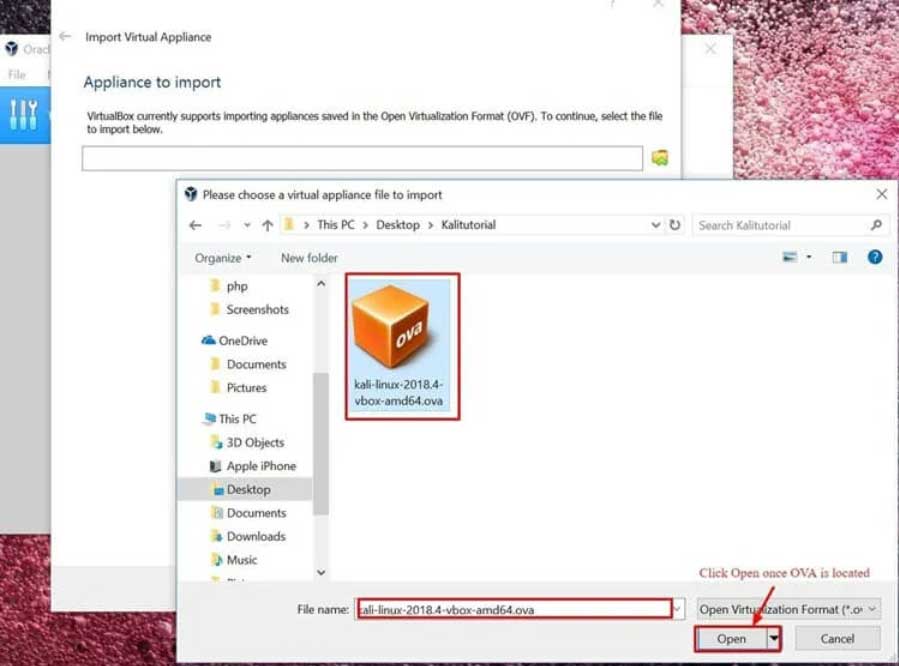

步骤3) 在以下屏幕上 “进口家电” 浏览到下载的 OVA 文件的位置并单击 可选

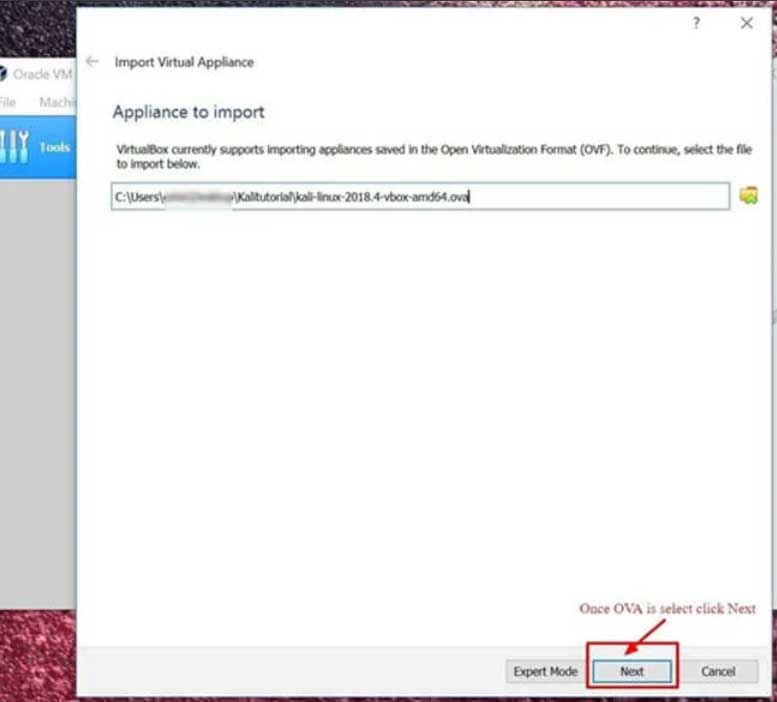

步骤4) 一旦你点击 可选,您将被带回到“进口电器”只需点击 点击下一页

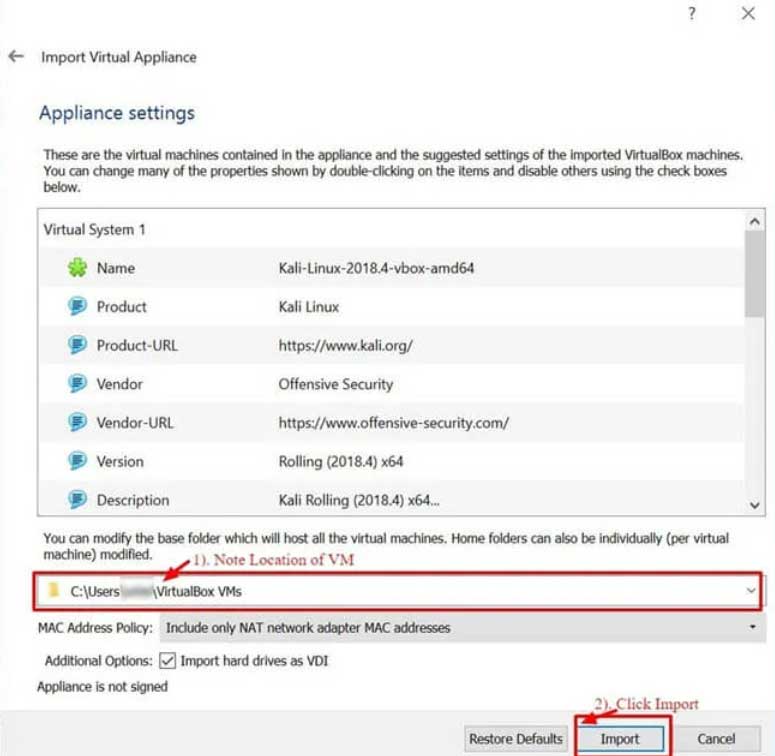

步骤5) 以下屏幕“设备设置”显示系统设置的摘要,保留默认设置即可。如下面的屏幕截图所示,记下虚拟机所在的位置,然后单击 导入模板.

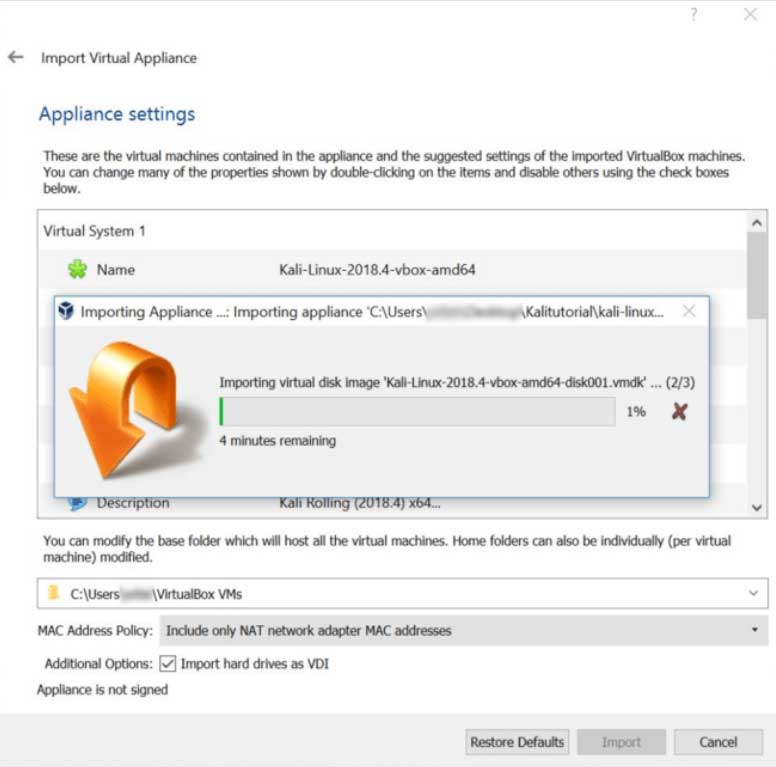

步骤6) VirtualBox 现在将导入 Kali Linux OVA 设备。此过程可能需要 5 到 10 分钟才能完成。

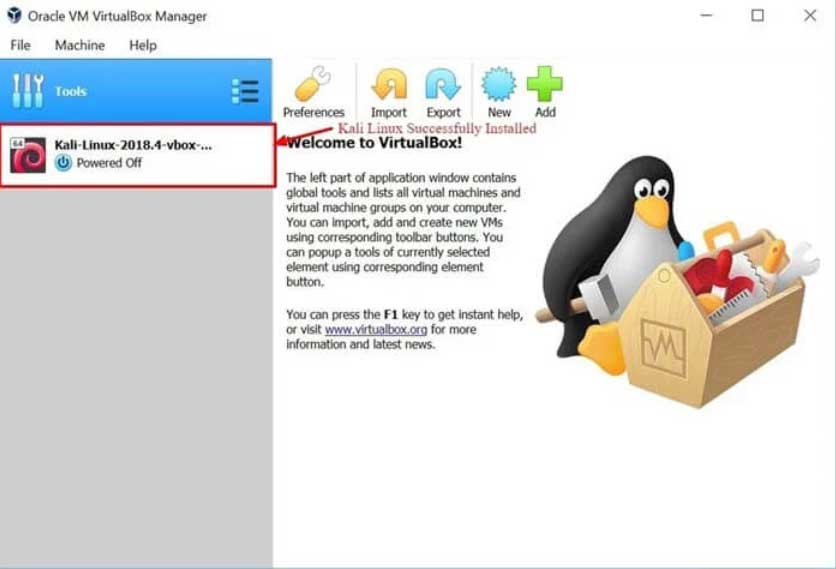

步骤7) 恭喜你, Kali Linux 已成功安装 VirtualBox。您现在应该看到 Kali Linux VM 在 VirtualBox 控制台。接下来,我们来看看 Kali Linux 以及一些要执行的初始步骤。

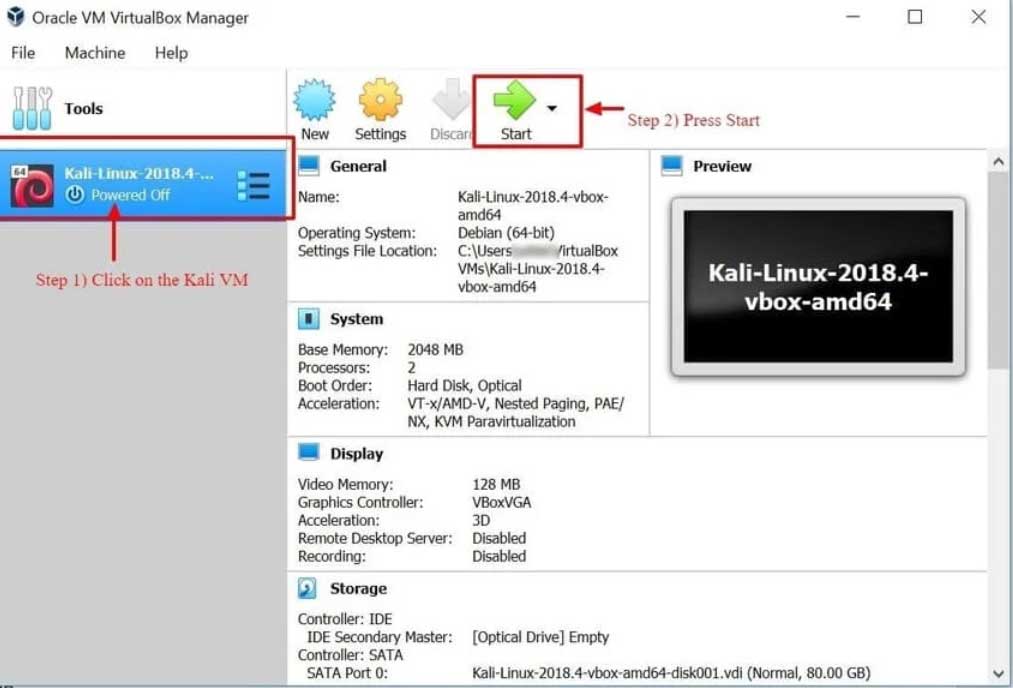

步骤8) 点击 Kali Linux VM 内 VirtualBox 仪表板并点击 开始, 这将启动 Kali Linux Opera叮系统。

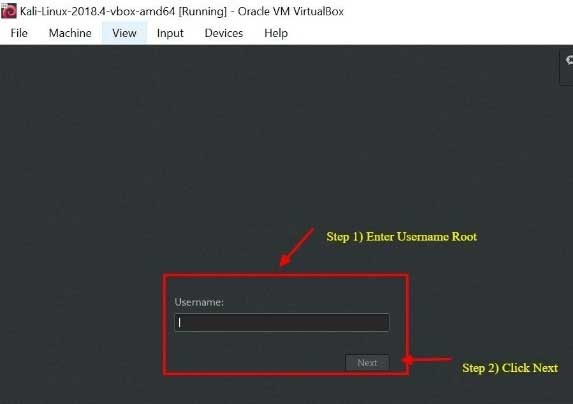

步骤9) 在登录屏幕上,输入“Root”作为用户名并点击 点击下一页.

步骤10) 如前所述,输入“or”作为密码,然后单击 ◆登录.

您现在将出席 Kali Linux GUI 桌面。恭喜您已成功登录 Kali Linux.

入门 Kali Linux GUI

Kali Desktop 有几个选项卡,您应该首先记下并熟悉它们。 应用程序选项卡、位置选项卡和 Kali Linux 码头。

应用程序选项卡 – 提供所有预装的应用程序和工具的图形下拉列表 Kali Linux. Rev查看 应用程序选项卡 是熟悉特色丰富的 Kali Linux Opera系统。我们将在本章中讨论两个应用程序 Kali Linux 教程是 NMAP 和 Metasploit的。应用程序被放置在不同的类别中,这使得搜索应用程序变得更加容易。

访问应用程序

步骤1) 点击“应用程序”选项卡

步骤2) 浏览您感兴趣的特定类别

步骤3) 单击您想要启动的应用程序。

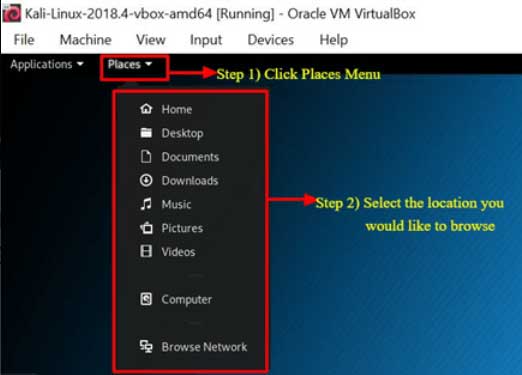

地点标签 – 与任何其他 GUI 类似 Opera系统,例如 Windows 或 Mac,轻松访问您的文件夹、图片和我的文档是一项重要组件。 地方 on Kali Linux 提供对任何人来说都至关重要的可访问性 运行系统。 默认情况下, 地方 菜单包含以下选项卡, 主页、桌面、文档、下载、音乐、图片、视频、计算机和浏览网络。

访问地点

步骤1) 点击“地点”标签

步骤2) 选择您想要访问的位置。

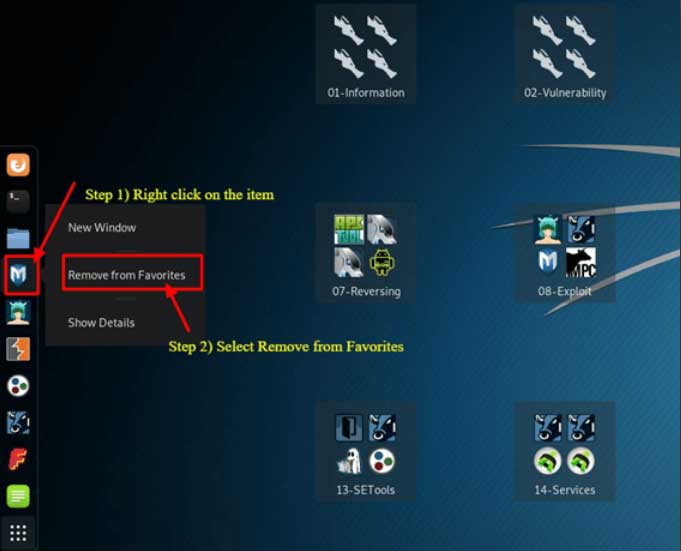

Kali Linux 码头 – 类似于 Apple Mac 的 Dock 或 Microsoft Windows 任务栏, Kali Linux 码头 提供对常用/收藏应用程序的快速访问。可以轻松添加或删除应用程序。

从 Dock 中删除项目

步骤1) 右键单击 Dock 项目

步骤2) 选择从收藏夹中删除

将项目添加到 Dock

将项目添加到 Dock 与从 Dock 中删除项目非常相似

步骤 1)单击 Dock 底部的“显示应用程序”按钮

步骤 2)右键单击应用程序

步骤 3)选择添加到收藏夹

完成后,该项目将显示在 Dock 中

Kali Linux 有许多其他独特的功能,这使得它 Operating System 是安全工程师和黑客的首选。

Kali Linux 是一款出色的操作系统,被各种专业人士广泛使用,从安全管理员到黑帽黑客。鉴于其强大的实用性、稳定性和易用性,它是 IT 行业和计算机爱好者中每个人都应该熟悉的操作系统。仅使用本教程中讨论的两个应用程序将极大地帮助公司保护其信息技术基础设施。Nmap 和 Metasploit 都可在其他平台上使用,但它们的易用性和预安装的配置 Kali Linux 这使得 Kali 成为评估和测试网络安全时的首选操作系统。如前所述,在使用 Kali Linux,因为它只能在您控制或有权测试的网络环境中使用。因为某些实用程序实际上可能会导致数据损坏或丢失。

-

急性绞宱性肠梗阻

急腹症是腹部急性疾患的总称,常见的急腹症包括:急性阑尾炎、胆囊炎、溃疡病穿孔、腹部外伤、肠梗阻、肠系膜血管栓塞、泌尿系结石、宫外孕... 1347 0 24-06-18 -

口腔执业医师(2019)-笔试基础学习笔记

2019口腔执业医师《卫生法规》考纲.doc2019年医师资格考试考生指导手册.pdf2019年口腔执业医师《专业综合》考试大纲.docx2019年口腔执业医... 1093 0 24-08-20 -

Chat Smith 安卓人工智能软件

AI史密斯聊天机器人是一款集成了AI、ChatGPT和GPT-4技术的先进聊天应用程序,旨在通过智能化的交互体验,全面革新您的日常生活。Chat Smit... 1105 0 24-12-12 -

设计师/前端开发者必备的图标管理工具

阿里巴巴旗下阿里妈妈MUX团队打造的图标管理平台,一个功能很强大且图标内容很丰富的矢量图标库,提供矢量图标下载,在线存储,格式转换等... 587 0 21-10-07 -

PHP中include,require,include_once,require_once的区别详解

在做程序设计的时候避免不了要去引用外部文件,在 PHP 中引入文件的方式有很多种,这里详细说一下 include ;require ;include_once... 841 0 25-04-07 -

企业OA系统小程序

在信息技术日新月异的今天,企业办公自动化(Office Automation, OA)已经成为提升工作效率、优化管理流程的重要手段。OA系统通过计算机... 1205 0 24-09-19 -

实现数组扁平化的 6 种方式

来聊聊数组相关的应用——如何实现数组扁平化。数组扁平化在一些多维数组的应用场景中会出现,我将围绕 6 种方式来带你实现它。此外,关... 976 0 24-05-24 -

PHPCMS V9.5.10内容管理系统

PHPCMS V9(简称V9)采用PHP5+MYSQL做为技术基础进行开发。V9采用OOP(面向对象)方式进行基础运行框架搭建。模块化开发方式做为功能开发... 473 0 21-07-02

发表我的评论

- 这篇文章还没有收到评论,赶紧来抢沙发吧~

分享

分享 收藏

收藏